RECHTLICHE VORGABEN 12. JUL 2018 | Update: 29. DEZ 2021

Kann ich E-Mails mit TLS datenschutzkonform gemäß EU DSGVO verschlüsseln?

Die schnelle Antwort heißt jein! – Spontan per TLS zu verschlüsseln, funktioniert nur bedingt. Die Gefahr ist hoch, dass Sie gar nicht verschlüsseln, obwohl Sie glauben, per TLS zu verschlüsseln. In der Regel erkennen weder Sender noch Empfänger einer E-Mail, ob mittels TLS verschlüsselt wurde oder nicht. Dies kann abhängig von den Inhalten der E-Mail zu unbequemen Rückfragen führen, da die Verschlüsselung von personenbezogenen Daten nach der Europäischen Datenschutz-Grundverordnung (EU DSGVO) nachweisbar sein muss (vgl. Kapitel 2, Artikel 4, Absatz 1 und 2):

Die schnelle Antwort heißt jein! – Spontan per TLS zu verschlüsseln, funktioniert nur bedingt. Die Gefahr ist hoch, dass Sie gar nicht verschlüsseln, obwohl Sie glauben, per TLS zu verschlüsseln. In der Regel erkennen weder Sender noch Empfänger einer E-Mail, ob mittels TLS verschlüsselt wurde oder nicht. Dies kann abhängig von den Inhalten der E-Mail zu unbequemen Rückfragen führen, da die Verschlüsselung von personenbezogenen Daten nach der Europäischen Datenschutz-Grundverordnung (EU DSGVO) nachweisbar sein muss (vgl. Kapitel 2, Artikel 4, Absatz 1 und 2):

Grundsätze für die Verarbeitung personenbezogener Daten

(1) Personenbezogene Daten müssen …

f) in einer Weise verarbeitet werden, die eine angemessene Sicherheit der personenbezogenen Daten gewährleistet, einschließlich Schutz vor unbefugter oder unrechtmäßiger Verarbeitung und vor unbeabsichtigtem Verlust, unbeabsichtigter Zerstörung oder unbeabsichtigter Schädigung durch geeignete technische und organisatorische Maßnahmen („Integrität und Vertraulichkeit“);

(2) Der Verantwortliche ist für die Einhaltung des Absatzes 1 verantwortlich und muss dessen Einhaltung nachweisen können („Rechenschaftspflicht“).

Der Nachweis der Verschlüsselung per TLS ist allerdings aufwändig. Zudem wird eine alternative Lösung für Fälle, in denen TLS nicht oder nur in einer veralteten, unsicheren Version verfügbar ist, benötigt. Theoretisch ist also eine Verschlüsselung per TLS EU-DSGVO konform, diese zuverlässig anzuwenden, ist jedoch schwierig und vom Sender in der Regel auch nicht zu steuern.

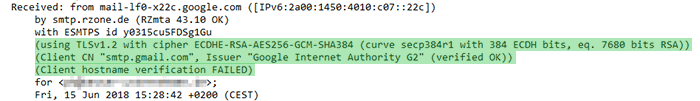

Abb.: Die Informationen zu TLS sind im E-Mail-Header nicht auf den ersten Blick zu finden.

Abb.: Die Informationen zu TLS sind im E-Mail-Header nicht auf den ersten Blick zu finden.

Wie funktioniert TLS für E-Mail?

TLS steht für Transport Layer Security. Dies bedeutet, dass nur der Übertragungskanal zwischen jeweils zwei SMTP-Servern verschlüsselt ist, nicht aber die E-Mails selbst. Wie durch einen sicheren Tunnel reisen die Datenpakete von einem SMTP-Server zum nächsten bis zum Empfänger. Auf den Zwischenstationen können die E-Mails aber auch im Klartext vorliegen, wenn sie selbst nicht per S/MIME oder OpenPGP verschlüsselt wurden. Das bedeutet, dass die Umsteigebahnhöfe in der Regel nicht sicher sind. Die Server-Administratoren haben Zugriff auf die Inhalte der E-Mails, die den jeweiligen Server passieren.

Der Prozess der Transportverschlüsselung wird auch vom Bundesamt für Sicherheit in der Informationstechnik (BSI) wie folgt beschrieben:

Gibt es auch sicheres TLS? Worauf Sie achten müssen.

Als sicher gilt TLS laut Bundesamt für Sicherheit in der Informationstechnik (BSI) erst ab Version 1.2 (Stand Dezember 2014). Da die EU-DSGVO Verschlüsselung nach dem Stand der Technik fordert, ist beim Einsatz von TLS nur Versionen 1.2 oder höher akzeptabel. Wer dieses Mindestmaß an Sicherheit nicht erfüllt, kompromittiert die Sicherheit der Kommunikation für alle Teilnehmer. Für IT-Systeme des Bundes gilt inzwischen TLS 1.3 als Mindeststandard.

Die Verantwortung für TLS liegt bei der IT-Administration. Sie muss die Server entsprechend konfigurieren und ein Zertifikat einpflegen. Die Zertifikate sollten möglichst von einem offiziellen Trustcenter ausgestellt sein, da sie ansonsten anfällig für Man-in-the-Middle-Angriffe sind.

Einmal richtig eingerichtet, läuft alles zuverlässig bis …

- ein selbst ausgestelltes Zertifikat von einer Gegenstelle nicht anerkannt wird,

- die Gültigkeit eines Zertifikates ausläuft,

- im eigenen Haus eine Konfiguration angepasst wird,

- die Gegenstelle eine Konfiguration anpasst,

- ein Server ausgetauscht wird,

- jemand wirklich mal nachfragt.

Infos zur korrekten TLS-Konfiguration mit den empfohlenen Domainparametern, Schlüssellängen, Hashfunktionen und Cipher-Suiten finden Interessierte in der Technischen Richtlinie TR-02102-2 zur Verwendung von Transport Layer Security (TLS) des BSI.

TLS Basiskonfiguration: Optional vs. Mandatory und sichere Alternativen

Da in der E-Mail-Kommunikation die erfolgreiche E-Mail-Zustellung bisher wichtiger angesehen wurde als die Sicherheit der E-Mail, ist an Servern „Optional TLS“ voreingestellt. Mit dieser Einstellung wird verschlüsselt, wenn es möglich ist und wenn nicht, dann eben nicht.

Um die EU DSGVO mit TLS umzusetzen, muss die Konfiguration unbedingt auf „Mandatory TLS“ umgestellt werden. Dann wird in jedem Fall verschlüsselt. Sollte keine Verschlüsselung möglich sein, kann die E-Mail nicht versendet werden. Womit wir bei der Suche nach Alternativen angekommen sind: Mit Secure E-Mail Gateways kann die E-Mail-Kommunikation von Unternehmen flächendeckend umgesetzt werden. Durch die Verfügbarkeit verschiedener Verschlüsselungsverfahren ist die sichere Kommunikation mit allen Empfängern sichergestellt.

Fazit TLS und EU DSGVO

TLS kann in Fällen regelmäßiger Kommunikation zwischen zwei Parteien als Alternative zum VPN eingesetzt werden, wenn die Administratoren sich dazu ausgetauscht haben.

Für die spontane sichere E-Mail-Kommunikation mit wechselnden Kontakten, wie es im B2C-Geschäft oder in einer HR-Abteilung die Regel ist, fällt TLS als sichere und alltagstaugliche Option der datenschutzkonformen Kommunikation aus. Alternativen bieten sogenannte passwortbasierte E-Mail-Verschlüsselungsverfahren.

Nutzen Sie Inhaltsverschlüsselung statt Transportverschlüsselung

Inhaltsverschlüsselung bedeutet, die E-Mail selbst ist verschlüsselt. Sie kann so auch durch unsichere Kanäle geleitet werden. Die Entschlüsselung passiert beim Empfänger nicht auf jedem Knoten des Übertragungsweges. Seit Jahren haben sich in Unternehmen Secure E-Mail Gateways bewährt, die diese Aufgabe übernehmen. Unsere Lösung Z1 SecureMail Gateway automatisiert die Ver- und Entschlüsselung selbständig im Hintergrund, ohne dass Ihre Mitarbeiter zusätzlichen Aufwand haben. Und es spricht mit S/MIME, OpenPGP und Passwortverschlüsselung alle Sprachen der verschlüsselten Kommunikation. Eine zentrale Funktionen für E-Mail-Signaturen ist ebenso enthalten.

Besuchen Sie unser Live-Produktwebinar mit Demo

Thema: „E-Mail-Verschlüsselung einfach und zentral umsetzen mit Z1 SecureMail Gateway“

Sie suchen eine langfristige Lösung zur E-Mail-Sicherheit die DSGVO konform ist und auch alle weiteren E-Mail Compliance-Themen einfach umsetzt? Schauen Sie in unsere Referenzen. Auch aus Ihrer Branche haben wir mit Sicherheit bereits zufriedene Kunden.